机密容器支持

特性简介

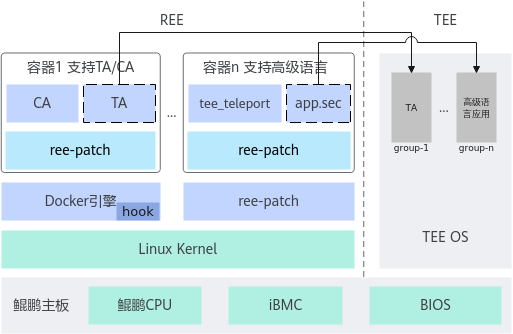

为了符合当前应用部署的主流方式,TEE OS支持容器化部署CA/TA和高级语言应用,整体架构如图1所示。

- Docker引擎:用于运行和管理容器的核心软件,安装Docker时自动安装。

- 容器:根据客户自定义镜像构建的运行环境,包含用户的CA和TA应用。

- REE Patch:REE侧的组件,部署在Host上(其中libteec.so也需要部署在容器内,其提供API接口),使能TrustZone环境。tlogcat:部署在Host上或容器内,查看TEE侧打印的日志。

- agentd:部署在容器内,用于容器内TA应用动态加载和支持容器内安全存储。

- tee_teleport:部署在Host上或容器内,部署和运行高级语言应用。

- hook:REE侧OpenEuler Docker支持的hook机制,通过此机制实现机密容器在TEE侧的资源配置。

- TEE cgroup:TEE支持通过cgroup配置机密容器在TEE侧的cpu和内存资源。

关于如何使用该特性请参见机密容器支持。

规格约束

- 支持CA/TA应用容器化部署。

- 支持高级语言应用容器化部署。

- TEE OS目前支持的最大理论容器上限为255,但是考虑到TEE OS里其他资源的限制,目前设定的并发运行TA的容器个数上限为63个。超过此值,新增的容器里将无法运行TA应用。

- 若在容器内使用安全存储,或HUK密钥派生,容器必须以hook机制启动。

- 若不以hook机制启动,则表示容器对应TEE侧的内存和cpu等资源无限制。

- 必须使用OpenEuler提供的docker软件包,其他来源的docker可能不支持hook机制。

- 当前暂未提供直接观察TEE侧CPU占用率的手段。

- 使用TEE cgroup能力的用户默认只有root用户,客户可通过白名单方式添加其他用户。

父主题: 关键特性